Por Pepe "Puertas de acero" Pérez

Hace un tiempo hablé en este blog sobre la existencia de las criptodivisas, las cuales podían hacer competencia a medio-largo plazo a las monedas tradicionales. En esta entrada voy a describir un ejemplo concreto de criptomoneda, la primera y más famosa, que recibe el nombre bitcoin.

Bitcoin fue inventada por Satoshi Nakamoto. Un halo de misterio rodea a su creador, ya que no se conoce ni su verdadera identidad (su apelativo es un pseudónimo) ni su nacionalidad. Además es un misterio si se trata de una persona o un grupo de personas, pero sea como fuere, su contribución al proyecto fue reduciéndose hacia mediados del pasado año 2010 hasta desaparecer por completo.

El apelativo bitcoin se refiere a la moneda y al protocolo distribuido que gestiona las transacciones entre las distintas partes. La idea tras el proceso de obtención de bitcoins es similar a la de la extracción de recursos naturales como el oro y la plata. Esta similaridad se basa en la resolución de un reto criptográfico, que sin entrar en detalle, involucra hallar la solución a un problema que sólo puede resolverse mediante fuerza bruta. Una vez resuelto es necesario que la red peer to peer verifique que es correcta. Si es así, al ganador se le asigna un número de bitcoins, que dependerá de la tasa actual a la que se estan produciendo. Es muy importante mencionar que la extracción o minado es un proceso competitivo y no colaborativo. Cada uno de los mineros quiere resolver el problema, pero el primero que sea aceptado por la red será el que se lleve el botín, el resto habrá invertido tiempo y no habrá ganado nada. El ganador se lo lleva todo.

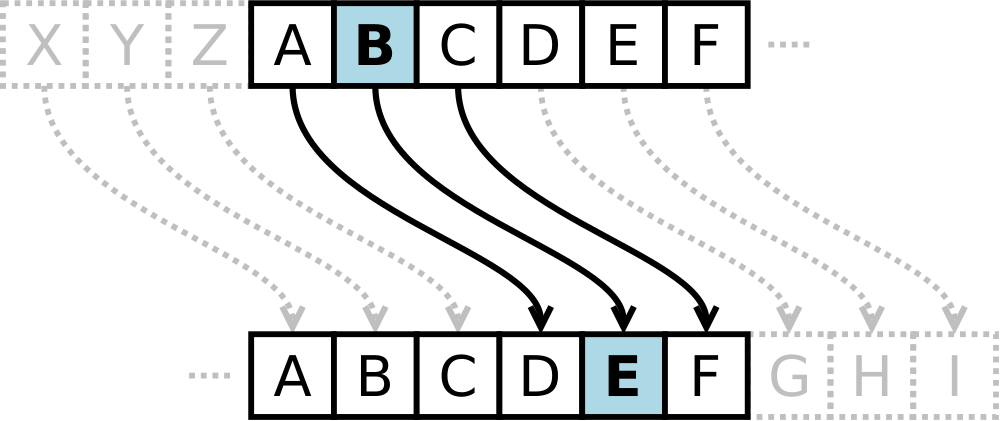

La red básicamente mantiene una estructura denominada cadena de bloques (blockchain), que contiene todo lo que ha sucedido durante la vida de la moneda. Este histórico contiene, tanto quienes fueron los mineros ganadores para cada una de las bitcoins, como las transaciones de usuario a usuario. La cadena está disponible para cualquier miembro de la red y por eso evita el problema del doble gasto del que hablabamos anteriormente. Es posible seguir el rastro de cada bitcoin desde su extracción hasta que llegó a su último dueño. Nótese que todos estos cambios han de propagarse por toda la red. Por eso las transacciones de bitcoins no son instantáneas, ya que una vez solicitadas hay que esperar a que los miembros de la red la validen.

Para terminar el artículo voy a enumerar algunas de las ventajas y desventajas de esta divisa:

Ventajas

- No es una moneda inflacionaria, puesto que el proceso para su minería impone un límite máximo de bitcoins que puede haber en el mercado. Cuando este límite se alcance, no será posible obtener nuevas y deberán conseguirse mediante comercio. No tendremos la misma situación que en la Alemania de entreguerras.

- El libro de cuentas es público y requiere del consenso de una red descentralizada que implementa el protocolo bitcoin. De esta manera se evita el problema del doble gasto. Antes de recibir una suma de dinero es posible comprobar si el que está realizando el pago lo ha gastado con anterioridad.

- Pese a que este libro de cuentas es público, sólo aparece de quién a quién pasó la moneda, con un identificador genérico que si bien sólo está vinculado a una persona, no indica quién es realmente, por lo que podemos decir que las transacciones son anónimas.

Desventajas

- Es una moneda deflacionaria, la cual beneficia a las personas que invirtieron recursos en minería al principio. Nadie sabe a ciencia cierta lo que sucederá cuando no puedan generarse más bitcoins. Por este motivo cuenta como una ventaja y como una desventaja.

- Actualmente la tasa de cambio de las bitcoins es volátil, es decir, fluctúa muy rápidamente. Esto da pie a que sean los especuladores los que se estén lucrando.

- Puede ser comprometida si alguien tiene el control sobre más del 50% de la red bitcoin. Si tú y tus amigos inyectáis monedas y sois suficientes como para poder verificarlas, nada os impide evitar el problema del doble gasto. Nótese que esto es dificil, pero no imposible.

- Cada usuario, dispone de una "cartera" con bitcoins. Pese a que el rastro siga en la cadena de bloques, si el usuario pierde la cartera las divisas se quedarán huerfanas y nadie podrá recuperarlas. Esto no es un supuesto, hay gente que ha perdido un dineral porque su disco duro donde estaba la cartera se ha roto.

- Si tienes ahorros en bitcoins no tienes ningún tipo de protección. Algo bueno tenían que tener los bancos, que están regulados por los gobiernos y dan algún tipo de protección.

Aún queda mucho camino por recorrer y seguramente las bitcoins acaben sólo sirviendo para que especuladores llenen sus bolsillos. De hecho nuevas criptomonedas han surgido y nuevas surgirán, quién sabe cuándo podremos dejar de depender de los gobiernos.